آموزش امن سازی مرکز تلفن (IP-PBX) بر مبنای پروتکل و پورت دسترسی به معنای ارائه راهنماییهایی است که به کاربران کمک میکند تا امنیت مرکز تلفن IP-PBX خود را با توجه به پروتکلها و پورتهای دسترسی به آن تقویت کنند. این آموزشها ممکن است شامل موارد زیر باشد:

پروتکلهای ارتباطی: آموزشهای امنیتی میتوانند به کاربران کمک کنند تا پروتکلهای ارتباطی مانند SIP و RTP را بهبود بخشند. این شامل مسائلی مانند استفاده از TLS برای رمزنگاری ارتباطاتSIP، استفاده از مکانیسمهای احراز هویت و کنترل دسترسی به سرورهای SIP است.

مدیریت پورتها: آموزشهای امنیتی میتوانند به کاربران کمک کنند تا پورتهای دسترسی به مرکز تلفن IP-PBX را به خوبی مدیریت کنند. این شامل بستن پورتهای غیرضروری، استفاده از فایروال برای کنترل دسترسی به پورتها و اعمال سیاستهای امنیتی به پورتهای مورد استفاده میشود.

در کل، آموزش امنیت مرکز تلفن IP-PBX بر مبنای پروتکل و پورت دسترسی به کاربران کمک میکند تا از موارد امنیتی مرتبط با این پروتکلها و پورتها آگاه شوند و اقدامات مناسبی را برای تقویت امنیت مرکز تلفن خود انجام دهند.

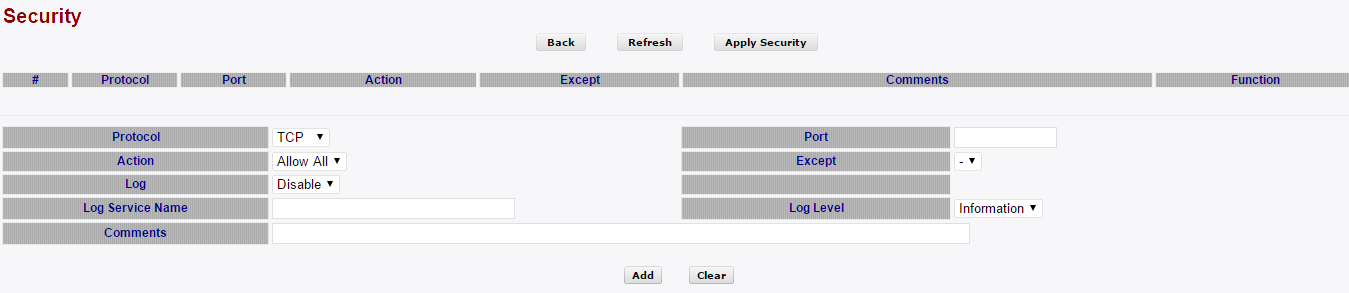

با استفاده از منوی Security در بخش Configuration میتوان ازلحاظ Network برای مرکز تلفن دلتا مشخص کرد که به کدام پورتها و پروتکلهای شبکه ازجملهTCP ،UDP، UDP و ICMP اجازه دسترسی بدهد یا ندهد. همچنین در این صفحه میتوان فهرستی از پورتها و پروتکلهای مجاز شبکه که در مرکز تلفن تعریف شده را مشاهده کرد و بر روی آنها عملیات حذف یا ویرایش را انجام داد.

1. از منوی اصلی Configuration وارد زیر منوی Security شده و تغییرات لازم را اعمال نمایید.

2. Apply Security و Save Configuration انجام میشود.

Configuration/Security

- Apply Security: مشخصات امنیتی ایجاد شده فعالسازی شده و بهکار برده میشود.

- Protocol: نام پروتکل را نشان میدهد.

- Port: شماره پورت مورد نظر را نشان میدهد.

- Action: عملیات امنیتی انجام گرفته بر روی پورت مد نظر را نشان میدهد.

- Except: لیست دسترسی که از مورد امنیتی استثناء باشد در این بخش مشخص میگردد.

- Comments: با استفاده از این گزینه امکان افزودن توضیحات ایجاد شده است.

- Function: عملیات حذف و ویرایش قابل انجام بر روی هر قانون امنیتی ثبت شده با استفاده از این گزینه فراهم شده است.که با استفاده از زیر منوی ADD به آدرس ذیل میتوان نسبت به ایجاد یک قانون امنیتی اقدام کرد.

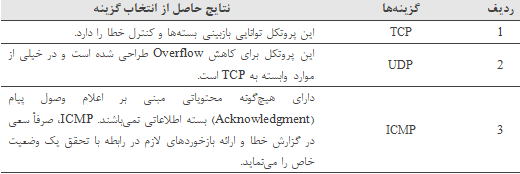

Configuration/Security/Add

- Protocol: انتخاب نوع پروتکل مد نظر شامل سه پروتکل TCP، UDP و ICMP است.

- Port: شماره پورتی را که در نظر داریم بتواند با مرکزتلفن ارتباط شبکهای داشته باشد در این بخش مشخص میشود.

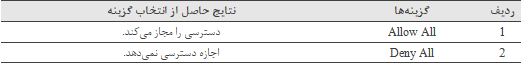

- Action: به پروتکل و پورت انتخابی میتوانیم اجازه بدهیم یا ندهیم که با مرکزتلفن ارتباط برقرار کند.

- Except: از فهرست Access Listی را که میخواهیم شامل نشود و یا استثناء محسوب شود را انتخاب میکنیم.

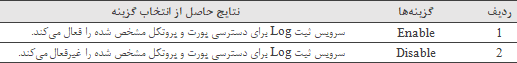

- Log: سرویس Log را برای پروتکل و پورت انتخابی فعال یا غیرفعال میکند.

- Log Service Name: چنانچه سرویس Log را فعال کرده باشیم، اسمی برای این Log جهت نمایش در لیست سرویس Logها مشخص میشود که انحصاراً مربوط به امنیت تعریف شده در این بخش است.

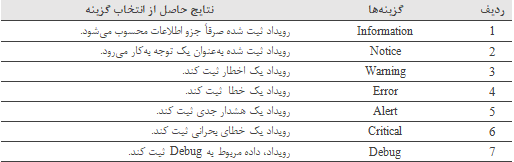

- Log Level: از نظر امنیتی بایستی هر یک از رویدادهای ثبت شده در سیستم رده مشخصی داشته باشد تا سیستم درباره رکورد ثبتی Log تعریفی داشته باشد. بعد از اینکه اسمی برای ثبت Log در سیستم در نظر گرفته شد جنس و سطح این نوع Logگیری مشخص میشود. این هفت سطح امنیتی در این بخش قابل تنظیم هستند.

- Comments: در این قسمت امکان افزودن توضیحات در نظر گرفته شده است.

-

منظور از امن سازی مرکز تلفن چیست؟

امنیت مرکز تلفن یا IP-PBX به مجموعهای از اقدامات و روشهایی اطلاق میشود که به منظور حفاظت از مرکز تلفن و اطلاعات مرتبط با آن در برابر حملات و تهدیدات امنیتی انجام میشود. امنیت مرکز تلفن مهمترین جنبهای است که باید در طراحی و پیادهسازی یک سیستم تلفن IP مد نظر قرار گیرد. این امنیت ممکن است شامل موارد زیر باشد:

محافظت از دسترسی: این شامل کنترل دسترسی به سیستم مرکز تلفن اعمال سیاستهای قوی رمزنگاری برای دسترسیها و استفاده از مکانیزمهای احراز هویت است.

مقابله با تهدیداتVoIP : این شامل مسائلی مانند جلوگیری از حملات DoS و DDoS، جلوگیری از سوءاستفاده از مسیرهای SIP و RTP، و مدیریت ترافیک VoIP امن است.

مدیریت امنیتی: این شامل بروزرسانی منظم نرمافزار، مدیریت لاگها و رویدادها، اعمال سیاستهای امنیتی مناسب و آموزش کاربران در خصوص مسائل امنیتی مرتبط با استفاده از سیستم تلفن است.

روش های تقویت امن سازی مرکز تلفن

تقویت امنیت مرکز تلفن یک سیستم چندلایهای است که شامل اقدامات فیزیکی، نرمافزاری و فرآیندی است. در زیر به برخی از روشهای تقویت امنیت مرکز تلفن اشاره میکنیم:

استفاده از رمزنگاری: استفاده از رمزنگاری برای محافظت از اطلاعات حساس و دادههای ارسالی و دریافتی به مرکز تلفن از اهمیت بسیاری برخوردار است. این شامل رمزنگاری اطلاعاتVoIP، دادههای کاربران و اطلاعات احراز هویت است.

استفاده از فایروال: استفاده از فایروال برای کنترل ترافیک و دسترسی به مرکز تلفن میتواند به حفاظت از مرکز تلفن در برابر حملات اینترنتی کمک کند. فایروال میتواند بر اساس سیاستهای امنیتی مشخص، ترافیک را فیلتر کرده و حملات را مسدود کند.

بروزرسانی نرمافزار: بروزرسانی منظم نرمافزار مرکز تلفن و سیستمعامل آن برای رفع آسیبپذیریها و بهبود امنیت بسیار حائز اهمیت است. بروزرسانیهای منظم به کاربران کمک میکند تا از آخرین تغییرات امنیتی بهرهمند شوند.

آموزش کاربران: آموزش کاربران در خصوص مسائل امنیتی و رفتارهای امنیتی میتواند به جلوگیری از حملات اجتنابناپذیر کمک کند. کاربران باید آگاهی داشته باشند که چگونه از مرکز تلفن به نحو امن استفاده کنند.

سخن پایانی

آموزش امن سازی مرکز تلفن (IP-PBX) بر مبنای پروتکل و پورت دسترسی میتواند به بهبود امنیت این سیستم کمک کند. با مدیریت دقیق دسترسی به پورتها و پروتکلها، استفاده از رمزنگاری، استفاده از فایروال، بروزرسانی نرمافزار و آموزش کاربران، میتوان از مرکز تلفن در برابر حملات اینترنتی و نفوذگران محافظت کرد. این اقدامات میتوانند به افزایش امنیت و حفاظت اطلاعات حساس در مرکز تلفن کمک کنند و از مشکلات امنیتی جلوگیری نمایند.

سوالات متداول

1. چگونه میتوانیم مرکز تلفن (IP-PBX) را امن کنیم؟

برای امن کردن مرکز تلفن (IP-PBX) میتوانید از روشهایی مانند استفاده از رمزنگاری برای ارتباطات VoIP، اعمال سیاستهای قوی امنیتی بر روی تجهیزات شبکه، بهروز نگه داشتن نرمافزارها و سیستمعاملها، استفاده از فایروال و سیستمهای تشخیص نفوذ، محدود کردن دسترسی به پورتهای غیرضروری و مدیریت دسترسیها استفاده کرد.

2. چه پروتکلها و پورتهای دسترسی باید برای امنیت مرکز تلفن (IP-PBX) مدیریت شوند؟

برای امنیت مرکز تلفن (IP-PBX)باید پروتکلهای VoIP مانند SIP و RTP را مدیریت کرد. همچنین، پورتهای دسترسی مانند پورت 5060 برای SIP و پورتهای مربوط به ارتباطات VoIP باید مورد نظر قرار گیرند.

3. چه مشکلات امنیتی ممکن است در مرکز تلفن (IP-PBX) وجود داشته باشد و چگونه میتوان آنها را رفع کرد؟

مشکلات امنیتی ممکن است شامل حملات دیدهبانی (eavesdropping)، حملات انکریپشن (encryption attacks)، حملات دیدهبانی ترافیک (traffic sniffing) و حملات دیدهبانی پسورد (password sniffing) باشد.

برای رفع این مشکلات، باید از رمزنگاری قوی برای ارتباطات VoIP استفاده کرد دسترسی به پورتهای مربوط به ارتباطات VoIP را محدود کرد و از سیستمهای تشخیص نفوذ برای شناسایی و پیشگیری از حملات استفاده کرد.

مرجع مقاله : نت استاک